Difesa

La Cina vittima degli hacker, ma non sono americani

La Cina ha subito diversi attacchi hacker, anche a strutture militari o nucleari, non provenienti però dagli USA, ma dall’India, probabilmente da gruppi appoggiati anche dal governo. Gli hacker indiani sono particolarmente abili

In Occidente spesso si parla dei cyberattacchi cinesi, ma anche i cinesi hanno paura, ma degli indiani. Una serie di cyberattacchi provenienti dall’India sono stati evidenziati in recenti rapporti di aziende cinesi di cybersicurezza, con attacchi che hanno preso di mira, tra gli altri, la Cina e il Pakistan. Non ci sono ancora dichiarazioni ufficiali dei ministeri degli esteri infiano e pachistano, come riportato da SCMP.

Si ritiene che un attacco informatico alle forze armate cinesi, intercettato da un’organizzazione di cybersicurezza cinese a dicembre, sia stato orchestrato da un gruppo di hacker indiani. L’attacco presentava notevoli somiglianze con quelli precedenti in termini di obiettivi e metodologie, suggerendo il coinvolgimento dello stesso gruppo.

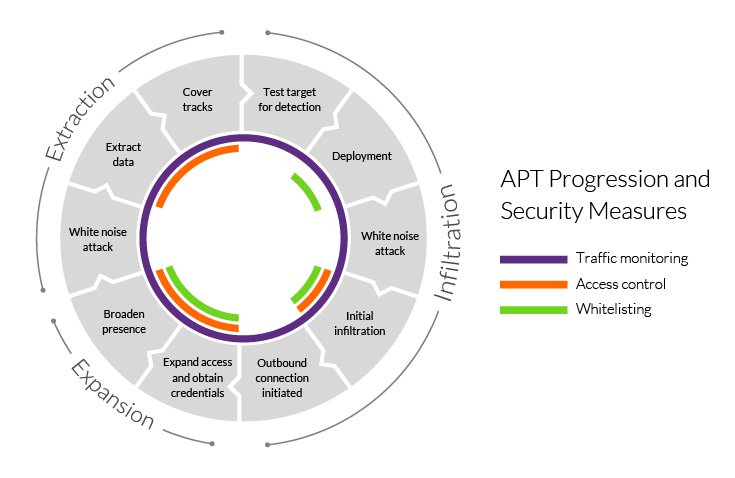

Questo gruppo, identificato come “minaccia persistente avanzata” (APT, Advanced persistent threat ) e attivo almeno dal novembre 2013, è stato scoperto per la prima volta e denominato “Bitter” dalla società di sicurezza americana Forcepoint e “Manlinghua” dalla società cinese Qihoo 360 nel 2016.

Definizione di Advanced persistent threat, cioè di attacco persistente e profondo destinato all’estrazione di dati e alla manipolazione del sistema

Gli analisti di cybersicurezza sospettano che le origini del gruppo risalgano all’India, potenzialmente con il supporto dello Stato, sulla base delle posizioni degli indirizzi IP e dei modelli linguistici osservati negli attacchi. Inoltre, si ritiene che Bitter sia collegato a diversi altri gruppi sospettati di essere indiani, tra cui Patchwork, SideWinder e Donot. Le motivazioni del gruppo, secondo quanto riportato da SCMP, sarebbero soprattutto politiche, perché gli hacker erano interessati soprattutto a elementi di tipo militare e legato alla sicurezza, anche nucleare.

“Contrariamente alla convinzione popolare che le minacce informatiche della Cina provengano principalmente dagli Stati Uniti, i professionisti del settore sottolineano che un numero significativo di attacchi proviene dai paesi dell’Asia meridionale”, ha dichiarato un esperto di sicurezza di Pechino coinvolto nelle indagini sugli attacchi, che ha chiesto di non essere nominato a causa della delicatezza della questione.

La Cina e l’India, le due nazioni più popolose del mondo, hanno una relazione complessa. Da un lato sono segnate da dispute di confine e conflitti in corso, ma dall’altro anche da un aumento del commercio bilaterale.

Normalmente le autorità cinesi non commentano gli attacchi, anche per non rivelare una propria fragilità.

Come funziona Bitter

Bitter impiega due strategie di attacco principali: lo spear phishing e gli attacchi watering hole.

Lo spear phishing consiste nell’inviare a persone mirate documenti o link esca via e-mail che, una volta aperti, distribuiscono trojan per scaricare moduli dannosi, rubare dati e consentire ulteriori istruzioni da parte degli aggressori.

Gli attacchi watering hole compromettono siti web legittimi per ospitare file dannosi o creano siti web falsi per intrappolare le vittime, di solito incentrati su contenuti di interesse per la persona bersaglio, come strumenti software condivisi nei forum.

“Nonostante la tecnica non sia delle più sofisticate, gli approcci personalizzati e variegati di Bitter ai diversi obiettivi si sono dimostrati efficaci. Proprio come nel caso delle frodi nel settore delle telecomunicazioni, sebbene molti metodi siano semplici, le persone vengono comunque ingannate ogni anno”, ha dichiarato l’esperto anonimo. Alla fine una parte di Humint, il tocco umano, è sempre l’elemento vincente.

Le operazioni di Bitter, incentrate principalmente sulla raccolta di informazioni, possono non sembrare distruttive in superficie, ma possono portare a significative violazioni delle informazioni con conseguenze incommensurabili.

Secondo quanto rivelato da aziende di cybersicurezza come Anheng, QiAnXin, Intezer e Secuinfra, ci sono stati sette attacchi nel 2022 e otto nel 2023 strettamente collegati a Bitter, che hanno preso di mira Pakistan, Bangladesh, Mongolia e Cina.

Questi attacchi variavano dall’impersonare l’ambasciata del Kirghizistan all’invio di e-mail all’industria nucleare cinese. Gli hacker si sono anche spacciati per appaltatori militari che offrivano sistemi anti-drone all’aeronautica del Bangladesh e hanno persino sfruttato account di posta elettronica compromessi per diffondere file dannosi con la scusa degli auguri di buon anno.

Data l’ampia rete di operatori coinvolti è probabile che mlti casi di hacking non siano neppure stati ancora colti e che, in realtà, molti di questi operatori si siano già inflintrati in strutture e società statali senza che la loro presenza sia stata colta.

You must be logged in to post a comment Login